Secure Shell, alebo skrátená SSH, je jednou z najpokročilejších bezpečnostných technológií na prenos dát. Použitie takého režimu na tom istom routeri môže zabezpečiť nielen dôvernosť prenášaných informácií, ale aj zrýchlenie výmeny paketov. Je pravda, že nie každý vie, ako otvoriť port SSH a prečo potrebuje všetko. V tomto prípade budeme musieť poskytnúť konštruktívne vysvetlenie.

Port SSH: čo je to a prečo?

Práve otvorením portu SSH na každom smerovači alebo použitím vhodných nastavení ďalšieho klienta, ktorý priamo komunikuje so serverom SSH, vám umožňuje plne využiť všetky bezpečnostné funkcie zabezpečovacieho systémumoderné siete. Ide o použitie predvoleného portu alebo vlastných nastavení. Tieto možnosti sa môžu ťažko aplikovať, ale bez pochopenia organizácie takéhoto spojenia to nemožno urobiť.

Štandardný port SSH

Technické odôvodnenie

Okrem toho môže byť použitý aj port SSH, ak používateľ potrebuje spustiť vzdialené X windows skripty, čo je v najjednoduchšom prípade prenos informácií z jedného stroja do druhého, ako už bolo uvedené, s povinným šifrovaním údajov , V takýchto situáciách bude použitie algoritmov založených na AES veľmi naliehavé. Ide o algoritmus pre symetrické šifrovanie, ktorý pôvodne poskytuje technológia SSH. A nielen to je možné, ale aj nevyhnutné.

História implementácie

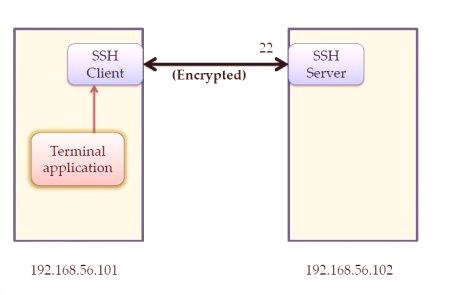

Hlavnou výhodou otvorenie SSH-port, na rozdiel od telnet alebo rlogin, je použitie digitálnych podpisov RSA alebo DSA (vo forme pary otvoreného a pochoval kľúč). Okrem toho, že táto situácia môže použiť takzvaný kľúč relácie na základe algoritmu Diffie-Hellman, ktorý zahŕňa použitie symetrického šifrovania výstupu, aj keď nevylučuje použitie algoritmov pre asymetrické šifrovanie počas prenosu dát a príjem inom stroji.

Servery a shell

Bezpečnostné zákazy

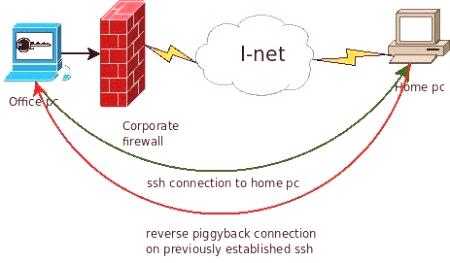

Tunelovanie

SSH server

, SSH klient

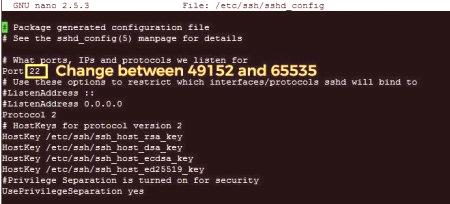

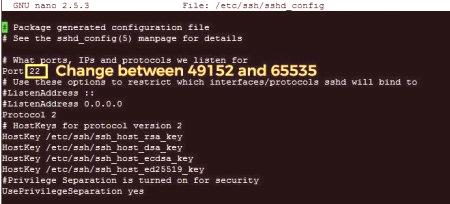

Otvorenie overovania kľúča a zmena portu

na čokoľvek iné na veľmi základnej úrovni.

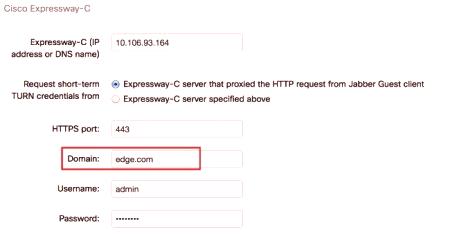

Hlavná vec - že počet otvoreného prístavu nepresahuje hodnotu 65535 (nad prístavmi sa v prírode nestane). Okrem toho by ste mali venovať pozornosť niektorým otvoreným portom, ktoré môžu používať klienti, ako sú databázy MySQL alebo FTPD. Ak zadáte ich konfiguráciu pre SSH, samozrejme, jednoducho prestane pracovať. Stojí za to, že ten istý klient Jabber musí bežať v jednom prostredí pomocou SSH servera, napríklad na virtuálnom počítači. Samotný server localhost bude musieť priradiť hodnotu 4430 (namiesto 443, ako je uvedené vyššie). Táto konfigurácia sa môže použiť, ak brána firewall zablokuje prístup k hlavnému súboru jabber.example.com.

Hlavná vec - že počet otvoreného prístavu nepresahuje hodnotu 65535 (nad prístavmi sa v prírode nestane). Okrem toho by ste mali venovať pozornosť niektorým otvoreným portom, ktoré môžu používať klienti, ako sú databázy MySQL alebo FTPD. Ak zadáte ich konfiguráciu pre SSH, samozrejme, jednoducho prestane pracovať. Stojí za to, že ten istý klient Jabber musí bežať v jednom prostredí pomocou SSH servera, napríklad na virtuálnom počítači. Samotný server localhost bude musieť priradiť hodnotu 4430 (namiesto 443, ako je uvedené vyššie). Táto konfigurácia sa môže použiť, ak brána firewall zablokuje prístup k hlavnému súboru jabber.example.com.

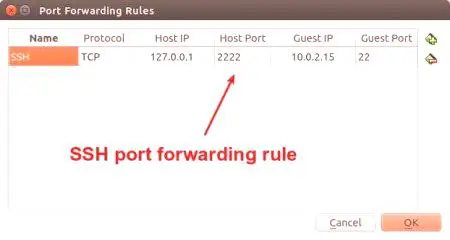

Na druhej strane je možné previesť porty na samotný smerovač pomocou nastavenia rozhrania na tento účel s vytvorením pravidiel vylúčenia. Na väčšine modelov sa záznam uskutočňuje zadaním adries začínajúcich na 192168 s prídavkom 0,1 alebo 1,1, ale na smerovačoch, ktoré kombinujú možnosti ADSL modemov, ako je Mikrotik, konečná adresapredpokladá použitie 88.1. V tomto prípade vytvorte nové pravidlo a potom nastavte požadované parametre, napríklad pre inštaláciu externé pripojenie dst-nat a ručne porty sú predpísané v všeobecnom nastavenia a preferencie v akcii (akcie). Tu nie je nič zvláštne. Najdôležitejšie je špecifikovať požadované parametre a nastaviť správny port. V predvolenom nastavení môžete použiť port 22, ale ak budete používať špecializovaný klient (vyššie pre rôzne systémy), môže byť hodnota ľubovoľne meniť, ale len preto, že táto možnosť neprekročí stanovenú hodnotu, pri ktorej prekročení čísla portov sú jednoducho nie sú k dispozícii. Pri nastavovaní pripojenia by ste mali venovať pozornosť aj nastaveniam klientskej aplikácie. Je možné, že jeho nastavenie je potrebné zadať minimálnu dĺžku kľúča (512), aj keď je predvolená je zvyčajne nastavená na hodnotu 768. Tiež je žiaduce, aby nastaviť čas prihlásenia na 600 sekúnd a umožní vzdialený prístup s využitím ľudského koreň. Po uplatnení takýchto inštalácií musíte tiež dať povolenie na používanie všetkých autentifikačných práv okrem tých, ktoré sú založené na použití .rhost (ale len pre správcov systému). Okrem iného v prípade, že užívateľské meno zaregistrovaný v systéme, sa nezhoduje s tými, ktoré v súčasnej dobe je potrebné zadať explicitne pomocou ssh master príkazu užívateľa sa zavedením ďalších parametrov (pre tých, ktorí pochopili, čo je v stávke ).

Na druhej strane je možné previesť porty na samotný smerovač pomocou nastavenia rozhrania na tento účel s vytvorením pravidiel vylúčenia. Na väčšine modelov sa záznam uskutočňuje zadaním adries začínajúcich na 192168 s prídavkom 0,1 alebo 1,1, ale na smerovačoch, ktoré kombinujú možnosti ADSL modemov, ako je Mikrotik, konečná adresapredpokladá použitie 88.1. V tomto prípade vytvorte nové pravidlo a potom nastavte požadované parametre, napríklad pre inštaláciu externé pripojenie dst-nat a ručne porty sú predpísané v všeobecnom nastavenia a preferencie v akcii (akcie). Tu nie je nič zvláštne. Najdôležitejšie je špecifikovať požadované parametre a nastaviť správny port. V predvolenom nastavení môžete použiť port 22, ale ak budete používať špecializovaný klient (vyššie pre rôzne systémy), môže byť hodnota ľubovoľne meniť, ale len preto, že táto možnosť neprekročí stanovenú hodnotu, pri ktorej prekročení čísla portov sú jednoducho nie sú k dispozícii. Pri nastavovaní pripojenia by ste mali venovať pozornosť aj nastaveniam klientskej aplikácie. Je možné, že jeho nastavenie je potrebné zadať minimálnu dĺžku kľúča (512), aj keď je predvolená je zvyčajne nastavená na hodnotu 768. Tiež je žiaduce, aby nastaviť čas prihlásenia na 600 sekúnd a umožní vzdialený prístup s využitím ľudského koreň. Po uplatnení takýchto inštalácií musíte tiež dať povolenie na používanie všetkých autentifikačných práv okrem tých, ktoré sú založené na použití .rhost (ale len pre správcov systému). Okrem iného v prípade, že užívateľské meno zaregistrovaný v systéme, sa nezhoduje s tými, ktoré v súčasnej dobe je potrebné zadať explicitne pomocou ssh master príkazu užívateľa sa zavedením ďalších parametrov (pre tých, ktorí pochopili, čo je v stávke ).

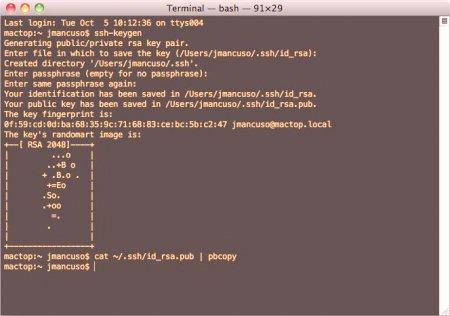

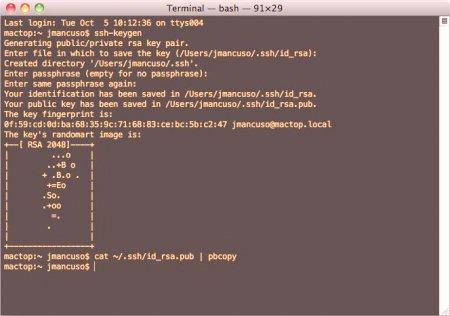

Prevod kľúča aPríkaz ~ /.ssh /id_dsa (alebo rsa) môže byť použitý pre samotnú metódu šifrovania. Ak chcete vytvoriť verejný kľúč, použije sa transformácia pomocou riadku ~ /.ssh /identity.pub (ale nie nevyhnutne). Ale ako ukazuje prax, je najjednoduchšie použiť príkazy ako ssh-keygen. Tento predmet je obmedzený, aby sa pridali kľúč k nástrojov dostupných povolení (~ /.ssh /authorized_keys). Ale išli sme príliš ďaleko. Ak sa vrátite k problému nastavenia SSH, ako je už zrejmé, zmena portu SSH nie je príliš zložitá. Avšak, v niektorých situáciách, hovoria, budú musieť potiť, pretože budete musieť vziať do úvahy všetky základné nastavenia. Zvyšok problému konfigurácie zostúpi do vchodu do vnútornej alebo externej aplikácie (ak je na začiatku), alebo použiť prebudení portu routera. Ale aj keď zmeníte port 22, predvolené, s rovnakým 443 th, malo by byť jasné, že takýto systém nefunguje vždy, ale v prípade inštalácie rovnaký doplnok Jabber (iné analógy môžu aktivovať ich zodpovedajúce porty, odlišné od štandardných. Navyše, osobitná pozornosť by sa mala venovať možnosti fakturačného SSH-klient, ktorý bude priamo komunikovať s SSH serverom, ak je to naozaj mal použiť existujúce pripojenie. V opačnom prípade, ak sa obsadenie porty poskytnutej na prvý pohľad (aj keď je vhodné vykonať nasledujúce), nie je možné meniť nastavenia a preferencie pre prístup cez protokol SSH. Tu sú niektoré špeciálne problémy pri vytváraní spojenia a jej následnom používaní,Vo všeobecnosti sa to neočakáva (ak samozrejme nebude použitá manuálna konfigurácia konfigurácie na serveri a klientovi). Všeobecne platí, že vytvorenie výnimky pravidiel na smerovači vám umožňuje opraviť všetky problémy alebo ich vyhnúť.

Prevod kľúča aPríkaz ~ /.ssh /id_dsa (alebo rsa) môže byť použitý pre samotnú metódu šifrovania. Ak chcete vytvoriť verejný kľúč, použije sa transformácia pomocou riadku ~ /.ssh /identity.pub (ale nie nevyhnutne). Ale ako ukazuje prax, je najjednoduchšie použiť príkazy ako ssh-keygen. Tento predmet je obmedzený, aby sa pridali kľúč k nástrojov dostupných povolení (~ /.ssh /authorized_keys). Ale išli sme príliš ďaleko. Ak sa vrátite k problému nastavenia SSH, ako je už zrejmé, zmena portu SSH nie je príliš zložitá. Avšak, v niektorých situáciách, hovoria, budú musieť potiť, pretože budete musieť vziať do úvahy všetky základné nastavenia. Zvyšok problému konfigurácie zostúpi do vchodu do vnútornej alebo externej aplikácie (ak je na začiatku), alebo použiť prebudení portu routera. Ale aj keď zmeníte port 22, predvolené, s rovnakým 443 th, malo by byť jasné, že takýto systém nefunguje vždy, ale v prípade inštalácie rovnaký doplnok Jabber (iné analógy môžu aktivovať ich zodpovedajúce porty, odlišné od štandardných. Navyše, osobitná pozornosť by sa mala venovať možnosti fakturačného SSH-klient, ktorý bude priamo komunikovať s SSH serverom, ak je to naozaj mal použiť existujúce pripojenie. V opačnom prípade, ak sa obsadenie porty poskytnutej na prvý pohľad (aj keď je vhodné vykonať nasledujúce), nie je možné meniť nastavenia a preferencie pre prístup cez protokol SSH. Tu sú niektoré špeciálne problémy pri vytváraní spojenia a jej následnom používaní,Vo všeobecnosti sa to neočakáva (ak samozrejme nebude použitá manuálna konfigurácia konfigurácie na serveri a klientovi). Všeobecne platí, že vytvorenie výnimky pravidiel na smerovači vám umožňuje opraviť všetky problémy alebo ich vyhnúť.